Glossaire

Ici sont regroupés par ordre alphabétique les principaux termes de vocabulaire utilisés dans le site.

Vous pouvez accéder directement aux entrées en cliquant sur les boutons ci-dessous.

Entrées de A à A

Entrées de A à A

- Algorithme :

c'est la description d'une suite d'étapes permettant d'obtenir un résultat à partir d'éléments fournis en entrée. Par exemple, une recette de cuisine est un algorithme permettant d'obtenir un plat à partir de ses ingrédients.

c'est la description d'une suite d'étapes permettant d'obtenir un résultat à partir d'éléments fournis en entrée. Par exemple, une recette de cuisine est un algorithme permettant d'obtenir un plat à partir de ses ingrédients.

En mathématique, c'est un ensemble d’opérations ordonné et fini devant être suivi dans l’ordre pour résoudre un problème spécifique.

Il en est de même en informatique. Les moteurs de recherche utilisent différents algorithmes pour trouver des sites web ou des documents à partir des mots entrés.

Le moteur de recherche de ce site, situé à gauche au-dessus du menu, est constitué d'un algorithme qui lui permet de trouver dans quelles pages du site se trouvent les mots entrées dans le champ de recherche.

Les logiciels de compression de données utilisent aussi différents algorithmes pour fournir des fichiers compressés.

Ce terme vient du nom du mathématicien persan du 9e siècle Al-Khwârizmî qui introduisit en Occident la numération décimale (rapportée d’Inde) et enseigna les règles élémentaires des calculs s’y rapportant.

- API :

pour application programming interface, soit « interface de programmation d’application » en français est un ensemble de définitions et de protocoles qui facilite la création et l'intégration de logiciels d'applications.

pour application programming interface, soit « interface de programmation d’application » en français est un ensemble de définitions et de protocoles qui facilite la création et l'intégration de logiciels d'applications.

L'utilisation d'une API simplifie la programmation d'une application en utilisant des composants existants sans avoir à connaître leur fonctionnement interne. Seul le moyen de fournir les données au composant et de récupérer les résultats doit être connu et respecté.

L'exemple suivant, extrait du site mulesoft.com illustre ce concept :

« Imaginez que vous êtes assis à la table d'un restaurant, avec le menu des plats disponibles. La cuisine représente la partie du « système » qui va préparer votre commande. Cependant, il manque le lien essentiel qui permet de communiquer votre commande à la cuisine et de servir votre repas à votre table. C'est à ce moment-là que la serveuse ou l'API intervient. La serveuse (l'API) est le messager qui prend votre commande (votre demande) et indique à la cuisine (au système) ce qu'il faut faire. Ensuite, la serveuse vous apporte la réponse (en l'occurrence, votre plat). »

- Apple :

est une société américaine créée en avril 1976 en Californie par Steve Jobs, Steve Wozniak et Ronald Wayne sous le nom d'Apple Computer. Elle a créé des ordinateurs personnels parmi lesquels on peut citer : Apple II (1977), Lisa (1983 - ordinateur avec une souris et une interface graphique), Macintosh (1984), des logiciels (systèmes d'exploitation Mac OS, navigateur Safari, lecteur vidéo QuickTime, suite bureautique...) et des objets électroniques comme la montre Apple Watch...

est une société américaine créée en avril 1976 en Californie par Steve Jobs, Steve Wozniak et Ronald Wayne sous le nom d'Apple Computer. Elle a créé des ordinateurs personnels parmi lesquels on peut citer : Apple II (1977), Lisa (1983 - ordinateur avec une souris et une interface graphique), Macintosh (1984), des logiciels (systèmes d'exploitation Mac OS, navigateur Safari, lecteur vidéo QuickTime, suite bureautique...) et des objets électroniques comme la montre Apple Watch...

Le nom signifie « pomme » en anglais.

- Applet :

parfois appelée applette ou appliquette, l'applet est une petite application qui s'exécute dans la fenêtre d'une autre application, souvent un navigateur web.

Dans le contexte de description des environnements de bureaux Linux, ce terme est utilisé pour désigner des petites applications qui s'exécutent dans le tableau de bord du bureau et exécutent une tâche particulière : visualisation et gestion de la corbeille, de l'état du clavier, des espaces de travail...

- Application :

à l'origine, ce terme désignait un petit programme simple pour appareil mobile (téléphone mobile, smartphone, tablette...), effectuant souvent une seule tâche.

Ce terme est aujourd'hui souvent utilisé pour désigner les logiciels applicatifs. Il devient synonyme de logiciel.

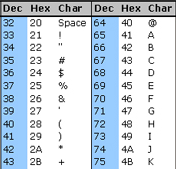

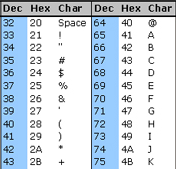

- ASCII :

acronyme de American Standard Code for Information Interchange, soit « code américain normalisé pour l'échange d'information » est une norme de codage des caractères en informatique. Apparue dans les années 1960, elle permet de coder 128 caractères sur un seul octet (en réalité sur 7 bits, le 8e valant toujours 0) : les 26 lettres de notre alphabet en majuscules et minuscules (appelé alphabet latin), les 10 chiffres, quelques signes de ponctuation et des codes de contrôle (tabulation, saut de ligne, saut de page...).

acronyme de American Standard Code for Information Interchange, soit « code américain normalisé pour l'échange d'information » est une norme de codage des caractères en informatique. Apparue dans les années 1960, elle permet de coder 128 caractères sur un seul octet (en réalité sur 7 bits, le 8e valant toujours 0) : les 26 lettres de notre alphabet en majuscules et minuscules (appelé alphabet latin), les 10 chiffres, quelques signes de ponctuation et des codes de contrôle (tabulation, saut de ligne, saut de page...).

À l'époque la mémoire coûtait cher et ce code compact était adapté aux systèmes informatiques. Ce codage a été étendu (le 8e bit mis à 1) à 256 caractères, mais ces 128 caractères supplémentaires étaient différents suivant les pays. La bonne interprétation était liée à un système de « pages de codes », ce qui pouvait induire des erreurs.

Pour standardiser le codage et permettre l'échange d'informations sans ambiguïté, ce codage a été remplacé par les systèmes UTF (UTF-8, UTF-16 et UTF-32) de représentation de l'Unicode.

- Auto-complétion :

c'est la possibilité pour un logiciel de compléter un mot d'après les premières lettres saisies. Sous Linux, cette fonction est très utilisée pour faciliter la saisie des chemins ou des noms de commandes, dès qu'il n'y a pas d’ambiguïté sur les caractères saisis.

Les commandes et leurs options dans un terminal utilisent l'auto-complétion en liaison avec la touche Tab.

Les gestionnaires de fichiers sous Linux utilisent l'auto-complétion des chemins dès que les caractères saisis indiquent un chemin unique.

Entrées de B à B

Entrées de B à B

- Bascule :

un fonctionnement de type bascule consiste, en appuyant sur une touche ou une combinaison de touches, à provoquer une action. Un second appui sur cette même touche ou sur la même combinaison de touches, revient à l'état antérieur.

Par exemple, sur les systèmes d'exploitation Linux (et Unix en général), la combinaison de touches Ctrl H affiche les fichiers cachés dans un gestionnaire de fichiers ou les cache s'ils sont déjà affichés et un second appui sur ces touches a l'effet inverse.

- Basic :

pour Beginner's All-purpose Symbolic Instruction Code, soit « code d'instruction symbolique multi-usages pour débutants » est un langage de programmation inventé par John Kemeny et Thomas Kurtz en 1964 au Dartmouth College.

C'est un langage interprété, facile à utiliser par des débutants, qui a été porté sur de très nombreux ordinateurs sous différents noms (Basic, QuickBasic, Qbasic, Turbo Basic de Borland...). L'arrivée des interfaces graphiques a vu une grande évolution de ce langage avec en particulier le Visual Basic de Microsoft et le BywaterBasic (logiciel libre et multiplateforme). Au fil du temps le langage s'est enrichi de nouvelles fonctionnalités.

- Bidouilleur :

ou hacker en anglais est, à l'origine, une personne qui cherche à comprendre le fonctionnement d'un système, en particulier informatique, pour le modifier, l'améliorer et même apporter de nouvelles fonctionnalités pour les utilisateurs.

Étymologiquement, le hacker est celui qui « hack » (de to hack tailler, couper quelque chose à l'aide d'un outil), c'est à dire qui manipule un système.

Le MIT (Massachusetts Institute of Technology) a vu l'émergence des premiers hackers qui réécrivaient des parties de programmes des ordinateurs mis à leur disposition pour rendre le logiciel plus performant. Tout cela par jeu et esprit de contradiction avec la politique officielle.

Comme les protocoles d'utilisation étaient très stricts, ils n'hésitaient pas à casser les codes et enlever toutes les protections (mots de passe et autres) avec un idéal : l'accès à l'information doit être libre.

Richard Stallman, initiateur du mouvement du logiciel libre a fait partie des hackers du MIT lorsqu'il était au département de recherche en intelligence artificielle.

Certains hackers ont vu les profits qu'ils pouvaient tirer de la connaissance approfondie des machines et des logiciels qui les font fonctionner et sont devenus des pirates informatiques, appelés également « hackers » par les médias.

- BOM :

pour byte order mark ou « indicateur d'ordre des octets » en français est un caractère invisible mis au début de certains fichiers texte codés en Unicode, en particulier en UTF-16 et UTF-32. Il indique comment interpréter les octets du fichier en les lisant dans le bon ordre.

Le BOM est le caractère de point de code U+FEFF dans l'Unicode.

En lisant les 2 premiers octets d'un fichier qui commence par le BOM, si l'on trouve la suite FEFF (en hexadécimal) c'est qu'il est codé « gros-boutiste », c'est à dire que l'octet de poids fort est écrit en premier, suivi de l'octet de poids faible (comme on écrit naturellement les nombres à la main). Si l'on trouve la suite FFFE (qui ne correspond à aucun caractère de l'Unicode), c'est que le fichier est codé en « petit-boustiste » : l'octet de poids faible est écrit devant l'octet de poids fort.

- Boutisme :

notre système de numération est un système positionnel. La valeur du chiffre dépend de sa position dans le nombre. Par exemple, dans le nombre 4210, le chiffre 4 représente les milliers car il se situe à la 4e position à partir de la droite. Dans le nombre 2104, le chiffre 4 représente les unités car il se situe à la première position à partir de la droite.

Dans cette représentation des nombres, le chiffre le plus à gauche à la valeur la plus élevée. On dit qu'il a le poids le plus fort.

On aurait pu choisir une logique inverse dans laquelle le chiffre le plus à gauche d'un nombre aurait le poids le plus faible et celui le plus à droite aurait le poids le plus élevé.

En numération informatique, les deux systèmes existent. On nomme boutisme la représentation des nombres :

➢ gros-boutiste : correspond à la représentation habituelle : le chiffre le plus à gauche a le poids le plus élevé ;

➢ petit-boutiste : correspond à la représentation inversée : le chiffre le plus à gauche a le poids le plus faible.

Dans l'exemple (4210) en représentation « gros-boutiste » le nombre vaut quatre mille deux cents dix. Cette même valeur serait écrite 0124 en notation « petit-boutiste ». À noter que dans cette représentation, le « 0 » initial a toute son importance. Cette notation « petit-boutiste » n'a aucune utilité dans le système décimal, mais est très utilisée dans le stockage numérique de l'information où la taille de chaque nombre doit être spécifiée.

En notation hexadécimale le nombre 4210 de l'exemple sera codé sur 4 octets par 00 00 10 72 en gros-boutiste et 72 10 00 00 en petit-boutiste.

- Bouton :

c'est un composant d'interface graphique qui permet d'effectuer une action en cliquant dessus.

c'est un composant d'interface graphique qui permet d'effectuer une action en cliquant dessus.

- Box :

de son nom complet box d'accès à Internet, souvent raccourci en box internet, est un boîtier permettant à des ordinateurs d'un réseau local d'accéder à des services fournis par un FAI (fournisseur d'accès à Internet). Les principaux services sont, en France, l'accès à Internet, la téléphonie et la télévision.

de son nom complet box d'accès à Internet, souvent raccourci en box internet, est un boîtier permettant à des ordinateurs d'un réseau local d'accéder à des services fournis par un FAI (fournisseur d'accès à Internet). Les principaux services sont, en France, l'accès à Internet, la téléphonie et la télévision.

Par son modem intégré, elle convertit les données informatiques en signaux pouvant être transportés jusqu'aux installations du FAI sur une ligne téléphonique classique ou une fibre optique. C'est sa fonction modulateur. Dans l'autre sens, les signaux reçus en provenance du FAI sont démodulés et dirigés vers le service approprié (télévision, téléphone ou réseau local). L'ensemble modulateur/démodulateur constitue la partie modem de la box et gère la fonction d'accès à Internet.

L'autre partie de la box gère le réseau local (LAN) par ses ports RJ45 et sa fonction Wi-Fi. Certaines box peuvent aussi relier les éléments du réseau local par CPL (courants porteurs en ligne).

Chaque FAI propose sa propre box : Freebox pour Free, Livebox pour Orange, BBox pour Bouygues Telecom et Neufbox pour SFR pour les plus connus en France.

- Bureau :

ou « environnement de bureau » désigne en général l'interface graphique des systèmes d'exploitation actuels qui permet d'effectuer des actions par l'intermédiaire d'un dispositif de pointage (souris, pad, doigt sur écran tactile...) comme de lancer un logiciel, de gérer des fichiers ou d'éteindre l'ordinateur. L'idée de bureau a été inventée en 1970 par Alan Kay au PARC (Palo Alto Research Center) de la société Xerox.

Entrées de C à D

Entrées de C à D

- Captcha :

c'est un système informatique qui permet de différencier un être humain d'un ordinateur de façon automatisée.

c'est un système informatique qui permet de différencier un être humain d'un ordinateur de façon automatisée.

Plusieurs systèmes existent actuellement : reconnaissance d'objets dans des images, reconnaissance de texte dans une image, réponse à une question...

Le terme CAPTCHA, inventé en 2000 à l'université américaine Carnegie-Mellon est une marque commerciale déposée® par cette université.

- Casse :

la casse est un terme issu du langage de la typographie (casier permettant de ranger les caractères à l'imprimerie - voir l'illustration) ou l'on séparait les majuscules des minuscules.

la casse est un terme issu du langage de la typographie (casier permettant de ranger les caractères à l'imprimerie - voir l'illustration) ou l'on séparait les majuscules des minuscules.

En informatique, un système d'exploitation ou un langage est dit sensible à la casse si les caractères minuscules et majuscules sont différenciés. Par exemple le nom « Mon Site » et le nom « Mon site » sont deux entités différentes pour un système sensible à la casse et représentent la même entité dans le cas contraire.

Linux est sensible à la casse, alors que Windows ne l'est pas.

Le langage Basic n'est pas sensible à la casse, mais le langage PHP l'est.

- Chasse :

en typographie, la chasse d’un caractère est égale à sa largeur à laquelle s’ajoutent ses approches (espace de part et d’autre du signe typographique).

Dans une police à chasse fixe, tous les caractères occupent la même largeur, par exemple le « i » occupera la même largeur que le « w », alors que dans une police proportionnelle le « i » occupera une place plus réduite que le « w ».

Une police à chasse fixe est aussi appelée police monospace

- CHS :

premier système d'adressage des secteurs physiques d'un disque dur, abandonné depuis l'augmentation de la taille des disques, et remplacé par le système LBA. Voir l'explication détaillée à LBA.

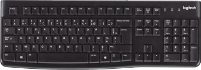

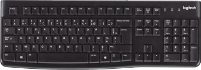

- Clavier :

périphérique de saisie de texte ou de commandes relié à l'ordinateur par un câble ou par ondes radio (Bluetooth, Wi-Fi). Les claviers sont adaptés aux différentes langues.

périphérique de saisie de texte ou de commandes relié à l'ordinateur par un câble ou par ondes radio (Bluetooth, Wi-Fi). Les claviers sont adaptés aux différentes langues.

- Clic :

action d'appuyer sur un bouton de la souris ou du pad. Provoque un évènement lors de l'appui ou lorsqu'on relache le bouton, suivant le contexte.

- Code source :

le code source est un texte qui détaille les instructions d'un programme informatique dans un langage de programmation compréhensible et utilisable par l'homme. Il traduit les instructions qu'a souhaité laisser le programmeur lors de la conception du programme.

La plupart du temps, le code source se résume à un ensemble de fichiers textes.

Une fois écrit, il déclenche un code binaire essentiel pour qu'un processeur puisse exécuter une tâche précise : le code source est traduit à l'aide d'un programme spécial appelé « compilateur » pour donner un programme dit « exécutable » par le processeur.

Sinon, dans certains cas, il peut être directement interprété, ce qui engendre une exécution immédiate : le code source est exécuté par un programme appelé « interpréteur ».

Il arrive aussi qu'il soit transmis sous forme de code intermédiaire, c'est-à-dire un code faisant le lien avec les instructions machine.

- Cookie :

c'est un petit fichier texte qui est envoyé sur votre ordinateur ou votre périphérique lorsque vous visitez un site Web. Certains cookies servent à faire des statistiques de visite du site, d'autres permettent de suivre les habitudes de navigation des internautes pour, par exemple, leur envoyer des publicités ciblées.

c'est un petit fichier texte qui est envoyé sur votre ordinateur ou votre périphérique lorsque vous visitez un site Web. Certains cookies servent à faire des statistiques de visite du site, d'autres permettent de suivre les habitudes de navigation des internautes pour, par exemple, leur envoyer des publicités ciblées.

Certains cookies sont nécessaires pour renvoyer des informations à l'internaute sur une page du site : c'est le cas lors du remplissage d'un formulaire de contact par exemple. Ce sont des cookies techniques. D'autres répondent à une logique commerciale et sont destinés à vous « espionner ».

On distingue les cookies de session qui sont effacés automatiquement à la fin de la session de navigation (lorsque vous quittez le site) et les cookies permanents. Ces derniers peuvent rester légalement jusqu'à 13 mois sur votre ordinateur, mais certains peuvent rester plus longtemps en dehors de toute légalité, en fait jusqu'à ce que l'internaute les supprime. Ils permettent de savoir si vous avez déjà visité le site et à quelles dates. Associé à une base de données, un tel cookie permet de savoir tout ce que vous avez fait sur ce site (achats, pages vues, etc.)

- CPL :

sigle désignant un système de communication par courants porteurs en ligne.

sigle désignant un système de communication par courants porteurs en ligne.

Ce système utilise les fils du réseau électrique de la maison (de tension 230 V et de fréquence 50 Hz) pour transporter les données numériques à une fréquence supérieure à 1 MHz et sous une faible tension. L'accès au réseau électrique se fait par des boîtiers spéciaux appelés boîtiers CPL qui sont reliés d'un côté à l'ordinateur par un câble Ethernet et de l'autre par une fiche branchée dans une prise de courant murale du réseau électrique.

Il sont souvent munis d'une prise gigogne, évitant ainsi la condamnation d'une prise murale, comme sur l'illustration ci-contre.

Les données numériques se propagent dans tout le réseau électrique et peuvent être récupérées en principe en tout point de ce réseau par un autre boîtier CPL. Cependant, certains dispositifs peuvent détériorer cette liaison, comme des protections contre la foudre ou autres parasurtenseurs qui éliminent ou atténuent les hautes fréquences.

À noter que les fils électriques n'étant pas blindés, la plus grande partie de l'énergie du signal numérique est perdue sous forme de rayonnement électromagnétique. Le signal se propage aussi en dehors de l'habitation et les données numériques sensibles peuvent être piratées.

Avant d'investir dans des CPL qui évitent le câblage filaire ou l'utilisation du Wi-Fi, vous devriez faire un essai et tester le bon fonctionnement sur votre installation électrique.

- Daemon :

c'est un programme qui fonctionne en arrière-plan dans les systèmes d'exploitation de type Unix, comme GNU/Linux par exemple. Ils sont souvent invisibles de l'utilisateur car ils ne possèdent pas en général d'interface graphique. Ils peuvent être gérés en ligne de commande dans un terminal et servent à répondre à des requêtes d'un réseau, d'un matériel ou d'un logiciel ou à exécuter des tâches répétitives.

Leur nom se termine souvent par la lettre « d » comme « cupsd » qui est le daemon du serveur d'impression cups (common unix printing system). Les daemon sont appelés services sur les systèmes Windows.

Le terme daemon est communément traduit par démon en français.

Mais d'après le Manuel d'administration système Unix (Unix System Administration Handbook) de 1989, ce terme devrait être traduit par « ange gardien » en référence au sens que les Grecs anciens donnaient aux « démons personnels » qui n'avaient aucun parti pris envers les notions de bien et de mal.

- Debian :

c'est un système d'exploitation GNU/Linux non commercial constitué uniquement de logiciels libres et créé en 1996 pour être installé facilement (le « facilement » étant tout à fait relatif) sur ordinateur.

c'est un système d'exploitation GNU/Linux non commercial constitué uniquement de logiciels libres et créé en 1996 pour être installé facilement (le « facilement » étant tout à fait relatif) sur ordinateur.

Les programmes qui peuvent compléter la version de base sont présentés sous forme de paquets pour être téléchargés et installés suivant les besoins des utilisateurs.

Debian (prononcez «débiane ») est la contraction des prénoms des créateurs de ce projet, Ian Murdock (décédé en 2015 à 42 ans) et Debra Lynn, sa femme.

- Distribution :

ou distribution GNU/Linux est une collection de logiciels accompagnant un système d'exploitation fondé sur un noyau Linux.

Ubuntu, par exemple est une distribution basée sur Debian (distribution mère très utilisée sur les serveurs utilisant le noyau Linux). Linux Mint est aussi une distribution basée sur Debian.

- Dock :

c'est un élément de l'interface graphique de certains bureaux informatiques. Il est parfois appelé barre de lancement rapide. Une application est lancée par un simple clic sur son icône.

Souvent le dock se trouve en bas de l'écran. Sous Ubuntu, le dock est positionné à gauche de l'écran.

- Dossier :

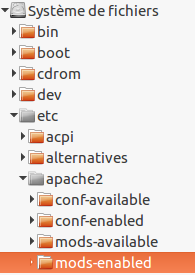

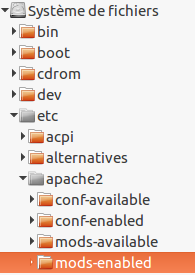

ou plus spécifiquement dossier informatique est un conteneur qui regroupe une liste des fichiers référencés. Un dossier peut aussi contenir d'autres dossiers. Chaque fichier ou dossier est référencé par un autre dossier unique appelé dossier parent jusqu'à la racine du disque (Linux) ou de la partition (Windows), formant une hiérarchie appelée arborescence.

ou plus spécifiquement dossier informatique est un conteneur qui regroupe une liste des fichiers référencés. Un dossier peut aussi contenir d'autres dossiers. Chaque fichier ou dossier est référencé par un autre dossier unique appelé dossier parent jusqu'à la racine du disque (Linux) ou de la partition (Windows), formant une hiérarchie appelée arborescence.

En informatique, les dossiers sont souvent appelés Répertoires (ou Directories en anglais).

L'illustration ci-contre montre une partie de l'arborescence des répertoires d'une distribution Linux.

Sur cet exemple, le répertoire (dossier) mods-enabled, sur fond orange, a pour parent unique le dossier apache2 qui a lui même pour parent unique le dossier etc qui a pour parent unique la racine du disque (appelée root) représentée ici par le nom Système de fichiers.

Les dossiers, comme les fichiers, sont représentés par une icône dont la forme diffère en fonction du système d'exploitation. Certains dossiers, créés par le système d'exploitation (dits dossiers systèmes) ont une icône particulière suivant le type de fichiers qu'ils contiennent. Ce sont principalement les dossiers du Bureau, Documents, Images, Musique et Vidéos.

Vous pouvez y mettre des fichiers de toute nature, mais pour retrouver plus facilement vos fichiers, il est préférable de les ranger dans les dossiers prévus à cet effet.

Entrées de E à F

Entrées de E à F

- Espaces de travail :

il est possible avec un seul écran réel de visualiser alternativement plusieurs bureaux virtuels. C'est ce que l'on appelle les « espaces de travail ». Ceci évite d'avoir toutes les fenêtres ouvertes sur un seul bureau.

Les systèmes Linux gèrent par défaut plusieurs espaces de travail sur le même écran (souvent 4), donnant l'impression d'avoir plusieurs bureaux simultanés.

Il est possible de déplacer les fenêtres sur les différents espaces de travail : le menu contextuel des fenêtres inclut cette possibilité.

De même, il est facile de se déplacer dans ces espaces de travail, soit par un outil placé dans le tableau de bord, soit avec les touches de raccourci (Ctrl Alt et touches flèches du clavier).

Windows 10 a aussi une notion d'espaces de travail, mais elle est gérée différemment et leur gestion est plus laborieuse et moins pratique.

- FAI :

sigle de fournisseur d'accès à Internet. C'est un organisme (une entreprise ou une association) qui offre une connexion au réseau informatique Internet, via un boîtier spécial, appelé box et une ligne téléphonique ou en Wi-Fi.

- Fenetre :

c'est un composant (objet) de l'interface graphique de l'ordinateur qui se présente sous forme d'une portion rectangulaire de l'écran. Elle peut être déplacée sur l'écran, réduite (on dit aussi « icônifiée »), agrandie ou fermée.

- Fichier :

ou plus spécifiquement fichier informatique. C'est un enregistrement de données informatiques stocké sur un support appelé mémoire de masse, qui est souvent le disque dur de l'ordinateur ou une clé USB. Ces données informatiques peuvent correspondre à un programme (on parle alors de fichier exécutable), à une image (fichier photo), un film (fichier vidéo), une musique (fichier audio) ou un document texte, un tableur... (fichier de données).

ou plus spécifiquement fichier informatique. C'est un enregistrement de données informatiques stocké sur un support appelé mémoire de masse, qui est souvent le disque dur de l'ordinateur ou une clé USB. Ces données informatiques peuvent correspondre à un programme (on parle alors de fichier exécutable), à une image (fichier photo), un film (fichier vidéo), une musique (fichier audio) ou un document texte, un tableur... (fichier de données).

Ils sont souvent représentés par une icône particulière suivant le type de fichier représenté.

Ce nom est issu des fichiers papiers (ou classeurs) regroupant des fiches manuscrites ou tapées à la machine à écrire contenant les renseignements sur un sujet donné.

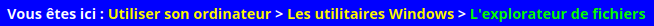

- Fil d'Ariane :

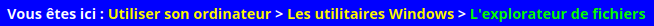

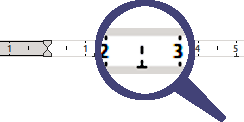

c'est une représentation permettant de se situer dans un ensemble. Par exemple, dans ce site, le fil d'Ariane montre où se situe la page que vous visitez dans l'arborescence des pages, comme le montre l'exemple ci-contre. Ce fil d'Ariane est dynamique car vous pouvez cliquer sur un élément pour accéder directement à la page correspondante.

c'est une représentation permettant de se situer dans un ensemble. Par exemple, dans ce site, le fil d'Ariane montre où se situe la page que vous visitez dans l'arborescence des pages, comme le montre l'exemple ci-contre. Ce fil d'Ariane est dynamique car vous pouvez cliquer sur un élément pour accéder directement à la page correspondante.

Dans les gestionnaires de fichiers de Linux, vous pouvez aussi afficher le chemin des dossiers sous forme d'un fil d'Ariane.

Le fil d'Ariane est aussi parfois appelé chemin de fer ou breadcrumbs en anglais, que l'on peut traduire par « miettes de pain » en référence au conte des frères Grimm, « Hansel et Gretel ».

- Focus :

ce terme est en général utilisé pour les fenêtres d'une interface graphique, comme les bureaux des systèmes d'exploitation graphiques. Une fenêtre qui a le focus reçoit les caractères saisis au clavier. S'il s'agit des boutons d'une boite de dialogue, la touche « Entrée » du clavier valide le bouton qui a le focus comme un clic de souris dessus. Les touches flèches du clavier passent le focus d'un champ d'une boite de dialogue au champ suivant.

Un clic avec le bouton gauche de la souris sur une fenêtre lui donne le focus. Une seule fenêtre peut avoir le focus à la fois.

- Fork :

dans le jargon informatique, ce terme désigne un logiciel créé à partir du code source d'un autre logiciel. Cette pratique est assez courante (et tout à fait légale) dans le milieu du logiciel libre, où les licences permettent de modifier un logiciel existant et de le distribuer dans les mêmes conditions que le logiciel d'origine.

Le terme de fork peut être traduit par « fourche » ou « embranchement ».

À titre d'exemples, la suite LibreOffice est un fork d'OpenOffice.org créé après le rachat en 2010 par Oracle de la société Sun Microsystems qui gérait cette suite bureautique.

Le gestionnaire de fichiers Nemo est aussi un fork du gestionnaire Nautilus créé après la perte de plusieurs fonctionnalités dans la version 3.6 par rapport à la version 3.4. Nemo retrouve les fonctions perdues de Nautilus et de nouvelles fonctions ont été ajoutées.

Entrées de G à H

Entrées de G à H

- Glisser-déposer :

c'est l'opération qui consiste à appuyer sur le bouton gauche de la souris sans le relâcher puis à glisser la souris et ensuite relâcher le bouton. Cette action est aussi appelée glisser-déplacer ou Drag-and-drop en anglais.

Si le pointeur de la souris se trouve sur un élément du bureau, cet élément est déplacé jusqu'à l'endroit où le bouton est relâché. S'il est placé sur un endroit vide du bureau, toute la zone parcourue par la souris sera sélectionnée.

Cette opération a de nombreux usages (déplacer des fichiers, sélectionner du texte...)

- Gnome :

acronyme de GNU Network Object Model Environment, c'est un environnement de bureau utilisé par plusieurs distributions Linux, comme Ubuntu, Fedora ou Manjaro.

acronyme de GNU Network Object Model Environment, c'est un environnement de bureau utilisé par plusieurs distributions Linux, comme Ubuntu, Fedora ou Manjaro.

Gnome a été créé en 1997 par les développeurs Miguel de Icaza et Federico Mena.

Jusqu'à sa version 2, il présentait une interface de bureau classique pour le monde Linux avec un menu, des tableaux de bord personnalisables, la possibilité de placer des icônes sur le bureau et de nombreux éléments personnalisables.

Avec la version 3, l'interface utilisateur est complètement changée, ce qui peut être déroutant pour certains utilisateurs, avec la difficulté de placer des icônes sur le bureau, la quasi absence de menu, un tableau de bord minimaliste, peu de possibilités de personnalisation.

- Gros-boutiste :

aussi appelé big-endian en anglais, consiste à écrire l'octet de poids fort d'un nombre en premier en informatique, comme la notation naturelle. Voir l'explication détaillée à Boutisme. C'est la notation d'origine des processeurs Motorola 68000 et SPARC de Sun Microsystems.

Le protocole TCP/IP utilise cette notation pour communiquer sur le réseau Internet.

- Hackeur :

de l'anglais hacker qui signifie bidouilleur, le hackeur est une personne qui cherche à comprendre le fonctionnement d'un système, en particulier en informatique. Voir plus d'informations à bidouilleur.

- Hameçonnage :

encore appelé phishing en anglais, est une technique de piratage informatique basée sur l'usurpation d'identité.

encore appelé phishing en anglais, est une technique de piratage informatique basée sur l'usurpation d'identité.

Ce type d’attaque vise à obtenir du destinataire d’un courriel d’apparence légitime qu’il transmette ses coordonnées bancaires ou ses identifiants de connexion à des services, afin de lui dérober de l’argent ou des renseignements personnels.

Les pirates créent de faux sites Web conçus pour ressembler exactement à des sites très fréquentés avec un formulaire à remplir pour que le destinataire entre ses identifiants qui sont alors enregistrés par les fraudeurs.

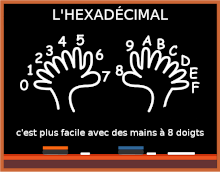

- Hexadécimal :

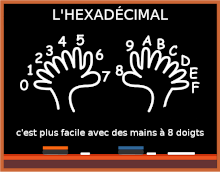

dans la vie de tous les jours nous utilisons la notation décimale : tous les nombres sont exprimés avec les chiffres de 0 à 9.

dans la vie de tous les jours nous utilisons la notation décimale : tous les nombres sont exprimés avec les chiffres de 0 à 9.

L'informatique utilise le système binaire : les nombres s'écrivent avec les seuls chiffres 0 et 1 que l'on appelle des bits, contraction de binary elements ou « éléments binaires » en français.

Les ordinateurs manipulent facilement ce système à deux états (système binaire), mais pour les humains, c'est beaucoup plus difficile de lire cette série de 1 et de 0. Aussi l'idée a été de regrouper ces séries, par paquets de 3 bits que l'on appelle notation octale, utilisant les chiffres de 0 à 7.

Une notation encore plus compacte regroupe les séries par paquets de 4 bits. C'est la notation hexadécimale. Comme il n'y a pas 16 symboles pour représenter 16 chiffres différents, on complète les 10 chiffres avec les 6 premières lettres de l'alphabet. Un nombre en hexadécimal est donc représenté par les « chiffres » : 0, 1, 2, 3, 4, 5, 6, 7, 8, 9, A, B, C, D, E, F.

Cette notation est facilement lisible par un humain (avec un peu d'habitude) et directement convertible en binaire par un ordinateur sans aucun calcul.

Par exemple le nombre décimal 222 s'écrit en binaire : 1101 1110, en octal : 336 et en hexadécimal DE.

Pour convertir, à la main, un nombre décimal en binaire, on divise récursivement ce nombre par 2 et on note le reste de la division jusqu'à 0. Exemple pour 222 :

222 ÷ 2 = 111 et reste 0 (unité)

111 ÷ 2 = 55 et reste 1

55 ÷ 2 = 27 et reste 1

27 ÷ 2 = 13 et reste 1

13 ÷ 2 = 6 et reste 1

6 ÷ 2 = 3 et reste 0

3 ÷ 2 = 1 et reste 1

1 ÷ 2 = 0 et reste 1

d'où le nombre binaire : 1101 1110.

La conversion en octal s'obtient en regroupant les chiffres binaires par paquets de 3 (quitte à ajouter des 0 devant). On obtient ici :

011 011 110 (le premier 0 est ajouté).

Dans la série de 3 bits, le plus à gauche vaut 22, soit 4, celui du milieu vaut 21, soit 2 et le plus à droite vaut 20, soit 1. Le nombre binaire s'écrit donc en octal : 3 (pour 011, soit 0x4 + 1x2 + 1x1), 3 (pour 011) et 6 (pour 110), soit 336. Pour spécifier qu'un nombre est écrit en octal, on peut le faire précéder du symbole « \ » suivi de 3 chiffres (exemple : \336 - notation utilisée en langage C), ou du chiffre « 0 » suivi de 3 chiffres (exemple : 0336 - notation utilisée en PHP).

La conversion en hexadécimal s'effectue suivant le même principe qu'en octal, mais en regroupant les chiffres binaires par paquets de 4 (en ajoutant éventuellement des 0 devant). Le bit le plus à droite du paquet de 4 vaut 23, soit 8, les suivants valent (comme en octal) 4, puis 2 et 1 pour le plus à droite. Dans notre exemple, le nombre binaire 1101 1110, s'écrit donc D (pour 1101, soit 8+4+0+1= D - ou 13 en décimal) et E (pour 1110, soit 8+4+2+0= E - 14 en décimal), soit DE. Pour spécifier qu'un nombre est écrit en hexadécimal, on peut le faire précéder du symbole « 0x » (langage C) ou du symbole « # » (langages Lisp et CSS) ou le faire suivre de la lettre « h », convention souvent utilisée dans du texte ou en mathématiques.

- HTML :

sigle de HyperText Markup Language, soit langage de balisage d’hypertexte en français, est un langage qui utilise des éléments spécifiques appelés « balises » pour mettre en forme le texte des pages web et y insérer des éléments tels que des images, des vidéos, des formulaires, des liens...

sigle de HyperText Markup Language, soit langage de balisage d’hypertexte en français, est un langage qui utilise des éléments spécifiques appelés « balises » pour mettre en forme le texte des pages web et y insérer des éléments tels que des images, des vidéos, des formulaires, des liens...

Au fil des évolutions, certaines balises ont disparu alors que d'autres ont été créées pour compléter ce langage et éviter d'utiliser d'autres langages pour afficher des animations ou des vidéos.

La dernière version de ce langage est le HTML 5.

- HTTP :

HTTP pour Hypertext Transfert Protocol, soit protocole de transfert hypertexte est le protocole de communication du web.

HTTP pour Hypertext Transfert Protocol, soit protocole de transfert hypertexte est le protocole de communication du web.

Sa version sécurisée, HTTPS (le s pour « sécurisé ») permet de sécuriser le transfert des données sur Internet par un chiffrage qui empêche de les décoder en cours de route, ce qui permet, par exemple des transactions financières qui ne peuvent pas être piratées.

La communication sécurisée passe par un organisme tiers qui émet un certificat d'authentification garantissant la confidentialité et l'intégrité des données transmises.

Les navigateurs affichent une icône, souvent dans la barre d'adresse, pour indiquer le protocole utilisé : un simple cadenas si le protocole est sécurisé (https://) ou un cadenas barré signalant un protocole non sécurisé (http://). Voir l'illustration ci-contre.

Entrées de I à K

Entrées de I à K

- IBM :

pour International Business Machines Corporation est une société américaine née en 1911 de la fusion de quatre entreprises sous le nom de Computing-Tabulating-Recording Company (CTR). Elle est rebaptisée IBM en 1924 et est souvent surnommée Big Blue à cause de la couleur de la tenue des salariés de l'entreprise.

pour International Business Machines Corporation est une société américaine née en 1911 de la fusion de quatre entreprises sous le nom de Computing-Tabulating-Recording Company (CTR). Elle est rebaptisée IBM en 1924 et est souvent surnommée Big Blue à cause de la couleur de la tenue des salariés de l'entreprise.

Au début (les ordinateurs n'existaient pas en 1911) elle fabrique des tabulateurs (un hybride entre la calculatrice mécanique et la machine à écrire), puis des outils de mécanographie pour traiter des informations avec des systèmes électro-mécaniques et des cartes perforées.

Elle a ensuite créé différentes entités informatiques : l'ordinateur Mark1 en 1944, le langage Fortran en 1957, les bases du disque dur la même année, la disquette 8 pouces en 1967 et l'IBM-PC, modèle 5150, en 1981.

Elle est toujours active dans la réalisation de super-ordinateurs (comme Deep-Blue qui a battu le champion du monde d'échecs Garry Kasparov en 1977), l'informatique de réseau, les logiciels et les services.

- Icône :

c'est un petit pictogramme qui représente un objet informatique tel qu'un document, un dossier, un périphérique, un programme...

c'est un petit pictogramme qui représente un objet informatique tel qu'un document, un dossier, un périphérique, un programme...

Les icônes font partie des éléments de base d’une interface entre l’homme et la machine dans les systèmes informatiques modernes, au même titre que les boutons. Elles sont souvent accompagnées d'un nom spécifiant leur contenu ou leur action.

Un double clic sur une icône va lancer une action : ouvrir un fichier, lancer un logiciel, afficher un contenu.

Ci-contre 3 icônes sous Ubuntu 20.04.

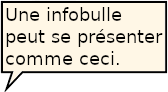

- Infobulle :

c'est une courte information qui apparaît lorsque le pointeur de la souris survole ou stationne (sans cliquer) sur un élément d'une interface graphique. Son nom est issu de la ressemblance avec les bulles des bandes dessinées.

c'est une courte information qui apparaît lorsque le pointeur de la souris survole ou stationne (sans cliquer) sur un élément d'une interface graphique. Son nom est issu de la ressemblance avec les bulles des bandes dessinées.

L'information peut être, à minima, le nom du logiciel correspondant à l'icône le représentant, ou au contraire, une description correspondant à l'action que peut faire l'objet survolé. Dans ce second cas, on parle alors de bulle d'aide.

En informatique une infobulle est appelée tooltip.

- Inode :

sur les systèmes à base d'Unix comme les systèmes Linux, l'emplacement d'un fichier est répertorié par un numéro unique, appelé inode (contraction d'index node, soit nœud d'index en français) que l'on peut traduire par numéro d'index. En théorie, ce seul numéro suffit pour accéder à un fichier, mais ce n'est pas très pratique pour un être humain. Il y a donc une table de correspondance qui associe un nom de fichier (dont le système d'exploitation n'a pas besoin) à un inode. C'est ce que l'on appelle le répertoire.

sur les systèmes à base d'Unix comme les systèmes Linux, l'emplacement d'un fichier est répertorié par un numéro unique, appelé inode (contraction d'index node, soit nœud d'index en français) que l'on peut traduire par numéro d'index. En théorie, ce seul numéro suffit pour accéder à un fichier, mais ce n'est pas très pratique pour un être humain. Il y a donc une table de correspondance qui associe un nom de fichier (dont le système d'exploitation n'a pas besoin) à un inode. C'est ce que l'on appelle le répertoire.

Chaque inode contient également différentes informations sur le fichier associé : sa taille, le propriétaire, les droits d'accès, les dates associées (dernier accès, modification...) et les adresses des blocs contenant le fichier.

- Instance :

ce terme a plusieurs significations en informatique, mais le sens utilisé dans ce site correspond à un nouvel exemplaire du logiciel chargé en mémoire vive et en cours d'exécution.

- Interface :

ou plus exactement une interface graphique, est un système qui permet à un humain de dialoguer avec un ordinateur en utilisant des objets graphiques (boutons, champs de saisie, menus...) à l'aide d'un pointeur (comme une souris) au lieu d'entrer des instructions par l'intermédiaire d'un clavier.

ou plus exactement une interface graphique, est un système qui permet à un humain de dialoguer avec un ordinateur en utilisant des objets graphiques (boutons, champs de saisie, menus...) à l'aide d'un pointeur (comme une souris) au lieu d'entrer des instructions par l'intermédiaire d'un clavier.

C'est une façon ergonomique et plus ou moins intuitive de présenter un logiciel à l'écran.

Cette interface graphique a été créée en 1978 au centre de recherches de la société Xerox à Palo Alto en Californie, désigné par l'acronyme PARC pour Palo Alto Research Center. Elle a été mise en œuvre sur l'ordinateur Lisa, puis sur le MacIntosh qui fut un succès commercial auprès du grand public.

- Internet :

c'est le réseau informatique mondial, parfois désigné par « le réseau des réseaux ». Tous les objets connectés au réseau ont une adresse unique et peuvent communiquer entre eux grâce à un protocole commun, le TCP/IP (Transmission Control Protocol/Internet Protocol pour Protocole de contrôle de transmission / protocole Internet).

c'est le réseau informatique mondial, parfois désigné par « le réseau des réseaux ». Tous les objets connectés au réseau ont une adresse unique et peuvent communiquer entre eux grâce à un protocole commun, le TCP/IP (Transmission Control Protocol/Internet Protocol pour Protocole de contrôle de transmission / protocole Internet).

TCP prend à sa charge l'ouverture et le contrôle de la liaison entre deux ordinateurs tandis que IP assure le routage des paquets de données.

Internet offre différents services, dont le web est le plus connu. Parmi les autres services, on peut noter : le courrier électronique (protocoles SMTP, POP, IMAP), le transfert de fichiers (FTP), la messagerie instantanée, le partage de fichiers pair à pair (peer to peer en anglais), le streaming (pour les flux audio et vidéo), la téléphonie (dite téléphonie sur IP), la téléconférence (visio, téléphone...).

C'est un réseau non centralisé (il n'y a pas d'ordinateur maître du réseau) issu du réseau Arpanet développé par la DARPA (département de la défense des États-Unis chargé des projets sur les nouvelles technologies) pour les communications militaires. L'Arpanet, basé sur le concept de commutation de paquets, a vu le jour en 1969. Il a été écrit par des universitaires et une partie de ce réseau a été donnée au monde civil en 1980 pour devenir Internet.

- IRC :

pour Internet Relay Chat, soit « discussion relayée par Internet » en français, est un protocole de discussion instantanée en mode texte sur Internet, appelé parfois simplement « chat ».

pour Internet Relay Chat, soit « discussion relayée par Internet » en français, est un protocole de discussion instantanée en mode texte sur Internet, appelé parfois simplement « chat ».

Créé en 1988 par l'étudiant finlandais Jarkko Oikarinen à l'université d'Oulu, le protocole IRC permet la communication de groupes partageant un même canal de discussion mais peut aussi être utilisé pour communiquer avec une seule personne.

Il est différent des messageries instantanées, bien que nombre d'entre elles ont implanté ce protocole, comme la messagerie libre Pidgin par exemple.

Entrées de L à L

Entrées de L à L

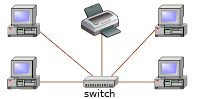

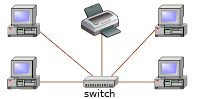

- LAN :

acronyme de local area network pour réseau local en français. C'est un réseau où les éléments connectés (ordinateurs, tablettes, imprimantes, commutateurs...) s'échangent des informations sans utiliser l'accès à Internet.

acronyme de local area network pour réseau local en français. C'est un réseau où les éléments connectés (ordinateurs, tablettes, imprimantes, commutateurs...) s'échangent des informations sans utiliser l'accès à Internet.

Les éléments du réseau peuvent être connectés par câble Ethernet ou en Wi-Fi ou un panachage de ces deux types de liaison. L'interconnexion peut se faire par un élément spécialisé appelé commutateur (ou switch en anglais), par un routeur ou par les ports RJ45 d'une box d'accès Internet ou par la fonction wifi de cette box. C'est la partie « routeur » de la box qui est utilisée dans cette fonction.

- LBA :

sigle de logical block addressing, soit « adressage par bloc logique » en français. C'est une méthode d'adressage des secteurs d'un disque dur comme s'ils étaient alignés l'un derrière l'autre. La numérotation des secteurs commence à 0 (pour le premier secteur).

sigle de logical block addressing, soit « adressage par bloc logique » en français. C'est une méthode d'adressage des secteurs d'un disque dur comme s'ils étaient alignés l'un derrière l'autre. La numérotation des secteurs commence à 0 (pour le premier secteur).

Un disque dur est constitué d'un ou plusieurs plateaux divisés en pistes concentriques, appelées cylindres, chaque piste est elle même divisée en secteurs physiques. Chaque plateau dispose de deux têtes de lecture/écriture, une sur chaque face. Voir l'illustration ci-contre tirée de Wikipédia.

L'adressage d'origine utilisait un système qui tenait compte de cet aspect physique : l'adresse d'un bloc était décrite par le numéro de cylindre (ou piste), de tête et de secteur sur la piste. C'est le système CHS, sigle de Cylinder/Head/Sector, soit « Cylindre/Tête/Secteur » en français. Chaque entité était codée sur un octet. Mais les tailles des disques durs ont rapidement dépassé ces capacités d'adressage et un autre système a été développé : le système LBA dans lequel un processeur intégré au disque transforme cet adressage en mouvements des têtes de lecture/écriture pour accéder au secteur physique recherché.

- Lien :

ce terme recouvre deux entités distinctes :

ce terme recouvre deux entités distinctes :

1. Utilisé surtout par les systèmes de type Unix, comme Linux, un lien est un mécanisme qui associe un nom (de fichier, de dossier ou d'un autre lien) à une adresse ou sont stockées les données correspondantes. Ces adresses, dans un système type Unix sont appelées des inodes (pour nœuds d'index).

Sur les systèmes de type Unix, un répertoire est un endroit du support (disque, clé USB...) qui regroupe un nom et un inode, sous forme d'une entrée de répertoire.

Il existe deux types de liens : les liens physiques et les liens symboliques.

Un lien physique associe un nom à un inode existant dans un répertoire. La création d'un lien physique consiste à donner un autre nom pour accéder au même endroit du disque (c'est à dire au même inode). Il est alors possible d'accéder au fichier pointé par cet inode, soit avec le nom d'origine, soit avec le lien physique.

Un lien symbolique associe un nom à un nouvel inode qui va lui-même pointer sur un inode existant. C'est en quelque sorte un accès indirect au fichier pointé par l'inode. Le lien symbolique ne vérifie pas l'existence du fichier pointé par l'inode d'origine. Par exemple, si le fichier d'origine a été déplacé ou détruit (son inode a changé), le lien va pointer sur un inode qui n'existe plus. On dit que le lien est cassé. Son avantage est qu'il peut pointer sur un fichier d'un autre disque, ce que ne peut pas faire un lien physique.

2. Dans le langage HTML, une balise <a> appelée ancre est souvent désignée par le nom de lien car elle crée un lien hypertexte vers une ressource désignée par son attribut href. Un clic sur cette balise redirige le navigateur web vers la ressource pointée par son attribut.

- Linux :

ou GNU/Linux représente une famille de systèmes d'exploitation GNU fonctionnant avec le noyau linux. Ce noyau a été créé en 1991 par Linus Torvalds. C'est un logiciel libre issu de la philosophie du monde Unix : l'utilisateur de base peut s'en servir simplement et le hackeur (bidouilleur en français - à ne pas confondre avec le pirate informatique) peut modifier le système et faire de nombreuses opérations sur le système ou les données en ligne de commande. Linux, comme Unix, impose une séparation des privilèges, ce qui rend les attaques de virus très difficiles. Ceci couplé à une politique de fermeture des ports logiciels par défaut en fait un système sûr qui n'a pas besoin d'un antivirus comme sur Windows.

ou GNU/Linux représente une famille de systèmes d'exploitation GNU fonctionnant avec le noyau linux. Ce noyau a été créé en 1991 par Linus Torvalds. C'est un logiciel libre issu de la philosophie du monde Unix : l'utilisateur de base peut s'en servir simplement et le hackeur (bidouilleur en français - à ne pas confondre avec le pirate informatique) peut modifier le système et faire de nombreuses opérations sur le système ou les données en ligne de commande. Linux, comme Unix, impose une séparation des privilèges, ce qui rend les attaques de virus très difficiles. Ceci couplé à une politique de fermeture des ports logiciels par défaut en fait un système sûr qui n'a pas besoin d'un antivirus comme sur Windows.

Le système libre GNU, quant a lui, a été créé par Richard M. Stallman en 1983. Il est aussi le fondateur du mouvement du logiciel libre et de la licence libre GPL.

- Logiciel :

contient un ensemble de programmes et leur environnement (fichiers de configuration, images, etc.) pour exécuter un type de tâche particulière, comme un traitement de texte par exemple (application).

On peut classer les logiciels en deux catégories : le système d'exploitation et les applications.

- Logiciel libre :

ces logiciels répondent à plusieurs critères définis par la FSF (Free Software Foundation), appelés des libertés et numérotées de 0 à 3 :

ces logiciels répondent à plusieurs critères définis par la FSF (Free Software Foundation), appelés des libertés et numérotées de 0 à 3 :

0. Liberté d'exécuter le programme, pour tous les usages ;

1. Liberté d'étudier le fonctionnement du programme et de l'adapter à ses besoins (donc de le modifier sans demander d'autorisation) ;

2. Liberté de redistribuer des copies du programme (ce qui implique la possibilité aussi bien de donner que de vendre des copies) ;

3. Liberté de distribuer ces programmes modifiés au public, pour en faire profiter toute la communauté.

Le logiciel libre est opposé aux logiciels propriétaires, appelés aussi logiciels privateurs, car ils privent les utilisateurs des libertés citées ci-dessus. De ce fait (le code source n'est pas accessible), les utilisateurs ne peuvent pas savoir ce que fait réellement le logiciel privateur qu'ils utilisent, en particulier si le logiciel utilise des espions, ce qui est souvent le cas.

La Fondation pour le logiciel libre (FSF) a été fondée en 1985 par Richard Stallman pour promouvoir le logiciel libre et défendre ses utilisateurs.

- LTS :

pour Long-term support ou en français « support à long terme ».

Ubuntu sort une nouvelle version en principe tous les 6 mois. Tous les 2 ans sort une version LTS. Les versions « ordinaires » sont supportées pendant 9 mois alors qu'une version LTS est supportée pendant 5 ans.

Pendant ce temps, les correctifs de sécurité et les corrections de bugs sont inclus dans les mises à jour du système d'exploitation. Passé ce délai, il passe en « fin de vie » : il n'y a plus de mises à jour du système, mais le système est toujours fonctionnel, autrement dit, vous pouvez continuer à l'utiliser.

Pour le grand public, il est préférable d'utiliser une version LTS qui est plus stable et a été testée plus longtemps avant sa sortie. Comme pour les versions ordinaires, les nouveaux matériels sont pris en compte dans ces versions lors des mises à jour.

Entrées de M à O

Entrées de M à O

- MacOS :

c'est le système d'exploitation des ordinateurs d'Apple depuis le Macintosh (1984). C'est le premier système d'exploitation à interface graphique sur un ordinateur personnel. Son nom est alors simplement system puis plus tard il prend le nom de Mac OS, puis a été décliné en différentes versions jusqu'à Mac OS 9.

c'est le système d'exploitation des ordinateurs d'Apple depuis le Macintosh (1984). C'est le premier système d'exploitation à interface graphique sur un ordinateur personnel. Son nom est alors simplement system puis plus tard il prend le nom de Mac OS, puis a été décliné en différentes versions jusqu'à Mac OS 9.

En 1997, après l'achat de la société NeXT (fondée comme Apple par Steve Jobs) le système d'exploitation devient Mac OS X (prononcez mac O S dix) en mars 2001. C'est un système à base d'Unix issu de NeXTSTEP, contrairement aux systèmes d'exploitation précédents.

En 2016, le système d'exploitation est rebaptisé macOS.

- Matériel :

par opposition au logiciel, désigne toutes les parties physiques de l'ordinateur (processeur, mémoire, périphériques...).

- Mémoire morte :

appelée aussi ROM en anglais.

C'est une mémoire non volatile : elle conserve ses informations même si elle n'est plus alimentée électriquement (lorsque l'ordinateur est éteint).

Les informations qu'elle contient ne peuvent pas être modifiées : elles ne peuvent être que lues (d'où son nom de ROM en anglais).

- Mémoire vive :

appelée aussi RAM en anglais.

appelée aussi RAM en anglais.

C'est la mémoire de travail de l'ordinateur. Il est possible d'écrire et de lire les informations directement à un endroit particulier de la mémoire, c'est à dire à une « adresse » particulière. L'adresse d'une habitation dans une rue est une bonne analogie des adresses mémoire.

Son accès est très rapide mais elle perd ses informations lorsqu'elle n'est plus alimentée électriquement (lorsque l'on éteint l'ordinateur).

- Microsoft :

société américaine créée en avril 1975 par par Paul Allen et Bill Gates sous le nom de Micro-Soft pour développer et vendre l'interpréteur Basic d'un ordinateur personnel : l'Ataïr 8080.

société américaine créée en avril 1975 par par Paul Allen et Bill Gates sous le nom de Micro-Soft pour développer et vendre l'interpréteur Basic d'un ordinateur personnel : l'Ataïr 8080.

Ensuite, Bill Gates a réussi à vendre à IBM le système d'exploitation MS-DOS (dérivé de QDOS) pour l'IBM-PC, tout en gardant les droits sur ce logiciel, contrairement à ce qui se faisait à l'époque pour la modique somme de 50 000 dollars.

Microsoft a ensuite perçu 35 dollars pour chaque exemplaire de MS-DOS installé sur les IBM-PC puis sur ses clones, ce qui a assuré le développement et la fortune de la société (ref : le journal du net).

La société est spécialisée dans le développement de systèmes d'exploitation (Windows) et d'autres logiciels : la suite bureautique Office, Flight Simulator, Encarta, Money... ainsi que les logiciels relatifs à Internet : Internet Explorer, MSN, Hotmail, Live Messenger et son moteur de recherche Bing.

Elle a développé aussi quelques matériels comme claviers, souris et la console de jeux Xbox.

Le nom de la société serait la contraction de « Microcomputer Software », soit « logiciel de micro-ordinateur » en français.

- Montage :

c'est l’action qui consiste à rendre une unité de stockage accessible au système d'exploitation, c'est-à-dire avoir un chemin d'accès dans l'arborescence du système. L'unité de stockage peut être une partition du disque dur interne à l'ordinateur ou un autre disque, mais encore une clé USB branchée sur l'ordinateur.

c'est l’action qui consiste à rendre une unité de stockage accessible au système d'exploitation, c'est-à-dire avoir un chemin d'accès dans l'arborescence du système. L'unité de stockage peut être une partition du disque dur interne à l'ordinateur ou un autre disque, mais encore une clé USB branchée sur l'ordinateur.

L'opération inverse s'appelle le démontage. Pour débrancher un périphérique amovible, comme une clé USB par exemple, il faut attendre que des opérations d'écriture sur ce périphérique soient terminées. Sinon, le système de fichiers peut être corrompu et les informations sur la clé peuvent être perdues. Pour enlever sans risque un périphérique amovible, il faut utiliser la commande de démontage pour le périphérique. Les systèmes Linux et Windows, ont une commande graphique pour exécuter cette opération.

- NRA :

ce sigle pour nœud de raccordement d'abonnés, aussi appelé central téléphonique désigne un local technique où aboutissent les lignes téléphoniques des abonnés. Elles sont connectées au répartiteur de l'opérateur téléphonique (France Télécom en France), puis triées et dirigées vers le matériel du FAI si elle doivent transporter des signaux autres que le téléphone, comme les signaux Internet.

ce sigle pour nœud de raccordement d'abonnés, aussi appelé central téléphonique désigne un local technique où aboutissent les lignes téléphoniques des abonnés. Elles sont connectées au répartiteur de l'opérateur téléphonique (France Télécom en France), puis triées et dirigées vers le matériel du FAI si elle doivent transporter des signaux autres que le téléphone, comme les signaux Internet.

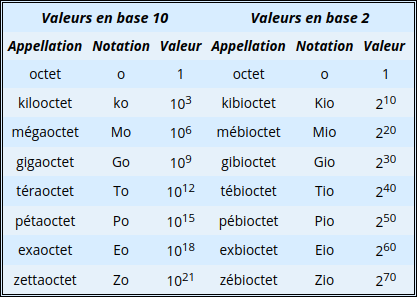

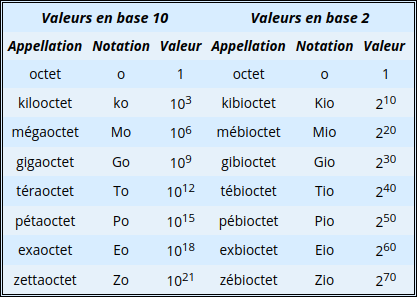

- Octet :

c'est l'unité de base de l'information numérique. Un octet est constitué d'un ensemble de 8 éléments d'information élémentaires appelés bits qui signifie élément binaire et peut prendre les valeurs 0 ou 1. Un octet peut donc coder 256 valeurs (de 0 à 255).

c'est l'unité de base de l'information numérique. Un octet est constitué d'un ensemble de 8 éléments d'information élémentaires appelés bits qui signifie élément binaire et peut prendre les valeurs 0 ou 1. Un octet peut donc coder 256 valeurs (de 0 à 255).

Comme l'octet est une valeur très petite, on utilise les multiples : kilo, méga, giga, téra... comptés historiquement en base 2 (binaire).

De ce fait 1 kilooctet (1 ko) représente 2 à la puissance 10, noté 210, ce qui fait 1024 octets en décimal. De même, 1 mégaoctet (1 Mo) représente 220 octets, soit 10242 = 1 048 576 octets. Mais les constructeurs de mémoire (disques durs et mémoires vives ou mortes) dérogeaient à cette règle en comptant 1000 octets pour 1 ko et 1 million d'octets pour 1 Mo.

Depuis 1998 une norme a été créée pour éviter les confusions entre le comptage en base 2 et celui en base 10. Si l'on compte en binaire, on doit écrire 1 kibioctet (1 Kio) pour exprimer la valeur 210, soit 1024 octets et 1 kilooctet (1 ko) pour la valeur 103, soit 1000 octets.

La règle est donc de remplacer les deux dernières lettres du préfixe des multiples par « bi » pour indiquer un comptage en base 2 et de garder les anciennes appellations pour le comptage en base 10.

Les appellations des multiples en base 2 sont donc : kibioctet (Kio), mébioctet (Mio), gibioctet (Gio), tébioctet (Tio), etc.

Et les appellations des multiples en base 10 sont alors : kilooctet (ko), mégaoctet (Mo), gigaoctet (Go), téraoctet (To), etc.

Le tableau ci-contre met en parallèle les appellations et valeurs en base 10 et en base 2.

Le temps que cette norme soit appliquée par tout le monde, on peut voir encore des appellations erronées dans les systèmes informatiques.

- OEM :

pour Original Equipment Manufacturer ou FEO (Fabricant d'équipement d'origine) en français, désigne une entreprise qui fabrique des pièces détachées (cartes mères, cartes d'extensions, périphériques...) pour une autre entité (entreprise, assembleur...).

Par extension, ce terme désigne aussi l'entreprise qui assemble le matériel pour vendre des ordinateurs « clés en mains ».

- Open source :

issu du monde du logiciel libre, l'open source est né en 1998, officiellement pour éviter l'ambiguïté de l'expression anglaise « free sofware », traduite en français par « logiciel libre ». En effet le terme anglais « free » signifie aussi bien « libre » que « gratuit ». Or, un logiciel libre n'est pas obligatoirement gratuit (bien que ça soit souvent le cas).

issu du monde du logiciel libre, l'open source est né en 1998, officiellement pour éviter l'ambiguïté de l'expression anglaise « free sofware », traduite en français par « logiciel libre ». En effet le terme anglais « free » signifie aussi bien « libre » que « gratuit ». Or, un logiciel libre n'est pas obligatoirement gratuit (bien que ça soit souvent le cas).

Dans un logiciel Open source, le code source du logiciel est ouvert, c'est à dire consultable et modifiable par l'utilisateur, comme le logiciel libre.

La principale différence tient plus de la philosophie que de la technique : « l’open source est une méthodologie de développement ; le logiciel libre est un mouvement social »

d'après Richard Stallman.

Entrées de P à Q

Entrées de P à Q

- PC :

de l'anglais Personnal Computeur, traduit par « ordinateur personnel » ou « micro-ordinateur ». C'est un ordinateur suffisamment petit pour tenir sur un bureau. Ce terme a été donné par IBM vers 1981 pour sa gamme de micro-ordinateurs IBM-PC.

de l'anglais Personnal Computeur, traduit par « ordinateur personnel » ou « micro-ordinateur ». C'est un ordinateur suffisamment petit pour tenir sur un bureau. Ce terme a été donné par IBM vers 1981 pour sa gamme de micro-ordinateurs IBM-PC.

Depuis longtemps, la plupart des ordinateurs de cette gamme sont des « compatibles PC » : ils respectent l'architecture matérielle des PC et les principes de fonctionnement logiciel mais sont fabriqués par différentes sociétés (OEM), voire montés par des assembleurs à partir de pièces détachées.

Un particulier avec quelques connaissances informatiques peut monter son ordinateur en achetant et assemblant les différents éléments d'un PC.

- Périphérique :

les périphériques permettent au processeur de communiquer avec l'extérieur. L'écran (ou moniteur), le clavier, la souris sont des périphériques.

- Petit-boutiste :

aussi appelé little-endian en anglais, consiste à écrire l'octet de poids faible d'un nombre en premier en informatique. Voir l'explication détaillée à Boutisme. C'est la notation d'origine des processeurs de la société Intel.

- Phishing :

(prononcez « fishing ») encore appelé hameçonnage en français est une technique de cybercriminalité qui consiste à utiliser un stratagème pour dérober des informations personnelles et des données d’entreprise confidentielles. Voir plus d'informations à hameçonnage.

- PHP :

signifiait à l'origine Personal Home Page, mais elle correspond maintenant à l'acronyme récursif PHP : Hypertext Preprocessor. Il est créé en 1994 par Rasmus Lerdorf pour son site web. C'est un langage de programmation libre interprété utilisé principalement pour produire des pages web dynamiques avec un serveur HTTP.

signifiait à l'origine Personal Home Page, mais elle correspond maintenant à l'acronyme récursif PHP : Hypertext Preprocessor. Il est créé en 1994 par Rasmus Lerdorf pour son site web. C'est un langage de programmation libre interprété utilisé principalement pour produire des pages web dynamiques avec un serveur HTTP.

Une très grande majorité de sites web sont élaborés à partir de ce langage (près de 80% en 2018 d'après Wikipédia).

Il peut être aussi utilisé en local comme de nombreux langages.

- Pilote :

les pilotes, encore appelés drivers en anglais, sont des programmes spécialisés pour permettre aux périphériques (imprimantes, cartes son, carte vidéo, webcam...) de fonctionner. Un pilote est une sorte de traducteur qui transforme les instructions données par les programmes en instructions compréhensibles par les périphériques.

les pilotes, encore appelés drivers en anglais, sont des programmes spécialisés pour permettre aux périphériques (imprimantes, cartes son, carte vidéo, webcam...) de fonctionner. Un pilote est une sorte de traducteur qui transforme les instructions données par les programmes en instructions compréhensibles par les périphériques.

Pour illustrer le rôle d'un pilote, prenons le cas d'une imprimante : pour imprimer un document, un programme donne des instructions « génériques » à une imprimante, via son pilote. Ces instructions sont les mêmes pour toutes les imprimantes qui peuvent être connectées à l'ordinateur. Or, chaque imprimante attend des instructions sous une forme différente, en fonction de sa programmation interne. Le pilote « traduit » les instructions génériques en instructions compréhensibles par une imprimante particulière.

Sous Windows, de nombreux périphériques sont vendus avec leur pilote qui doivent être installés à partir d'un CD ou du site du constructeur. Sous Linux, les pilotes sont en général intégrés à la distribution et n'ont donc pas besoin d'être téléchargés.

- Pixel :

mot formé par la contraction des termes anglais picture element, soit élément d'image en français. Il désigne la plus petite « particule » d'une image numérique.

mot formé par la contraction des termes anglais picture element, soit élément d'image en français. Il désigne la plus petite « particule » d'une image numérique.

Une image numérique, que ce soit une photo, un graphique ou un dessin est constitué d'un ensemble de pixels disposés en lignes et en colonnes. Chaque pixel d'une image est défini par sa position dans l'image (numéro de ligne et de colonne dans la ligne) et sa couleur.

Cette unité sert aussi à définir la résolution des écrans. Par exemple, un écran « full HD » a une définition de 1920×1080 pixels, ce qui signifie qu'il peut afficher 1920 pixels sur sa largeur et 1080 sur sa hauteur. Le pixel est souvent noté px dans la documentation.

- Pop-up :

une fenêtre pop-up ou fenêtre « surgissante » est en général une fenêtre publicitaire, non souhaitée, qui apparaît dans un navigateur web. C'est une fenêtre intruse qui peut être évitée par un paramétrage du navigateur.

Dans Windows 10, c'est une fenêtre simplifiée (sans les attributs classiques de titre et de menu) qui permet de sélectionner une information. L'heure d'un événement du calendrier peut être choisie dans une telle fenêtre.

- Processeur :

ou microprocesseur, ou CPU en anglais pour Central Processing Unit ; c'est le cœur de l'ordinateur. C'est lui qui exécute les instructions des programmes.

- Processus :

encore appelé process en anglais est un programme en cours d'exécution. Un logiciel se compose souvent de plusieurs programmes et lorsqu'il s'exécute, lance plusieurs processus qui exécutent les fonctions particulières. Les processus peuvent lancer chacun une ou plusieurs tâches désignées souvent par thread en anglais.

Les tâches sont des processus légers, souvent utilisés pour gérer l'interface graphique par laquelle l'utilisateur communique avec l'ordinateur.

Ce découpage permet d'effectuer des actions qui sont perçues comme simultanées par l'utilisateur.

Par exemple, un logiciel de traitement de texte peut proposer une correction du texte en cours de saisie : un processus s'occupe de scruter la saisie des touches du clavier, un autre d’analyser les caractères pour les afficher correctement (retour à la ligne, saut de paragraphe, etc.) et un autre de vérifier l'orthographe et signaler les erreurs, voire corriger automatiquement certaines erreurs.

Sans ce découpage, il afficherait les touches frappées, puis dans un second temps, après analyse, il effectuerait la mise en forme du texte et dans une autre fonction, l'utilisateur demanderait une vérification orthographique. C'est ce qu'il se passait dans les premiers traitements de texte.

- Programme :

ou programme informatique ; contient toutes les instructions qui seront exécutées par le processeur. Utilisé parfois à la place de logiciel.

Entrées de R à S

Entrées de R à S

- RAM :

pour Random Access Memory, traduit en français par « Mémoire vive » plutôt que par sa traduction littérale de mémoire à accès aléatoire. Voir la définition à Mémoire vive.

- Répertoire :

encore appelé dossier. Voir la définition à dossier. Les informaticiens utilisent souvent le terme de répertoire ou de directory en anglais, qui reflète mieux la structure réelle de l'organisation des informations sur le support de stockage. Le terme de dossier représente la même entité de façon intuitive par analogie avec les accessoires d'un bureau.

encore appelé dossier. Voir la définition à dossier. Les informaticiens utilisent souvent le terme de répertoire ou de directory en anglais, qui reflète mieux la structure réelle de l'organisation des informations sur le support de stockage. Le terme de dossier représente la même entité de façon intuitive par analogie avec les accessoires d'un bureau.

- RJ45 :

les connecteurs RJ45 (voir figure ci-contre) équipent les extrémités des câbles Ethernet qui permettent de relier les cartes réseau des ordinateurs à une box d'accès à Internet ou à un autre dispositif (commutateur réseau, concentrateur, routeur...).

les connecteurs RJ45 (voir figure ci-contre) équipent les extrémités des câbles Ethernet qui permettent de relier les cartes réseau des ordinateurs à une box d'accès à Internet ou à un autre dispositif (commutateur réseau, concentrateur, routeur...).

Du côté de l'ordinateur, le connecteur s'enfiche dans la prise réseau que l'on appelle aussi le port Ethernet. Au branchement, on doit entendre un clic lorsqu'il est enfoncé correctement.

Ces connecteurs ont 8 positions équipées de 8 contacts et il ne faut pas les confondre avec les connecteurs RJ11 qui n'ont que 6 positions et bien souvent que 2 contacts (ou parfois 4 dont 2 utilisés pour l'alimentation de l'appareil). Le connecteur RJ11 est utilisé pour le branchement d'un téléphone ou pour l'entrée ADSL de la box.

- ROM :

pour Read Only Memory, traduit en français par « Mémoire morte ». Voir sa définition à Mémoire morte.

- Service :

un service est une notion propre aux systèmes d'exploitation Windows. C'est l'équivalent d'un daemon sous Unix.

Les services sont des programmes qui fonctionnent en arrière-plan et sont donc souvent invisibles de l'utilisateur. Ils sont souvent démarrés lors du chargement du système d'exploitation et gèrent le fonctionnement de certaines ressources en général ou des périphériques. Ils peuvent être dans différents états : démarré, en pause ou arrêté. Certains services peuvent être démarrés à la demande (manuellement ou par un logiciel).

Par exemple, le « spouleur d'impression » charge les fichiers en mémoire pour une impression ultérieure : c'est ce qui permet de lancer l'impression de plusieurs fichiers à la suite sans attendre que l'impression de chacun soit terminée et de fermer le logiciel d'édition des fichiers sans attendre la fin de l'impression.

- Session :

ce terme a plusieurs définitions, mais, dans ce site, il désigne le fait d'être connecté à un ordinateur.

Pour se connecter, l'utilisateur doit s'identifier en entrant un nom de compte utilisateur (appelé aussi nom de login ou simplement login) et un mot de passe. Un programme de l'ordinateur, le gestionnaire de session, analyse les valeurs entrées et si elles sont correctes, l'authentification est réussie et le gestionnaire ouvre la session.

Cette opération est désignée par « ouvrir une session ».

- Snap :

les logiciels sous Linux sont distribués sous forme de paquets.

les logiciels sous Linux sont distribués sous forme de paquets.

Un paquet est une archive (fichier compressé) qui contient les fichiers nécessaires au fonctionnement du logiciel, mais également les informations et procédures permettant son installation. Le gestionnaire de paquets vérifie aussi les dépendances du logiciel : il vérifie que l'ensemble les bibliothèques partagées nécessaires à son fonctionnement sont installées, ou, dans le cas contraire, il les installe.

Les logiciels pour les systèmes d'exploitation basés sur la distribution mère Debian (Ubuntu, Linux Mint...) sont classiquement distribués sous forme de paquet « .deb ».

Depuis quelque temps, certains logiciels sont distribués sous forme de paquets snaps (avec l'extension « . snap »). À la différence des paquets « .deb », ces paquets sont autonomes : ils contiennent toutes les dépendances nécessaires à leur fonctionnement. De ce fait ils sont plus volumineux. Ils fonctionnent dans un espace sécurisé, appelé « bac à sable » (ou sandbox en anglais), avec un accès restreint au système d'exploitation.

Le gestionnaire de snaps, appelé snapd vérifie les mises à jour plusieurs fois par jour et par défaut les installe de façon transparente.

Le système snap est développé par Canonical, la société qui développe Ubuntu.

- Système d’exploitation :

c'est un ensemble de programmes qui permet de faire fonctionner l'ordinateur. Souvent désigné par SE ou OS (de l'anglais Operating System).

Entrées de T à U

Entrées de T à U

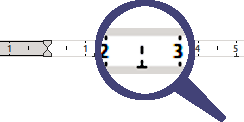

- Tabulation :

dans un logiciel de manipulation de texte (éditeur ou traitement de texte), une tabulation consiste à insérer un caractère particulier invisible qui permet de placer le curseur directement à un endroit précis de la ligne de texte. Cet endroit est défini par un objet appelé « taquet de tabulation ». Il peut y avoir plusieurs taquets de tabulation dans une ligne de texte.

dans un logiciel de manipulation de texte (éditeur ou traitement de texte), une tabulation consiste à insérer un caractère particulier invisible qui permet de placer le curseur directement à un endroit précis de la ligne de texte. Cet endroit est défini par un objet appelé « taquet de tabulation ». Il peut y avoir plusieurs taquets de tabulation dans une ligne de texte.

L'insertion d'une tabulation se fait par la touche Tab du clavier.

Dans un traitement de texte, il y a plusieurs types de taquets de tabulation et la possibilité de placer plusieurs taquets de tabulation sur la règle. L'illustration ci-contre montre une partie de la règle de tabulation du logiciel LibreOffice Writer où l'on voit un des taquets de tabulation au centre de la loupe.

L'avantage des tabulations sur des espaces est de pouvoir aligner parfaitement du texte sur plusieurs lignes, même si les caractères ont des largeurs différentes.

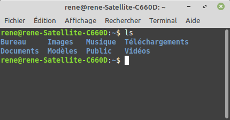

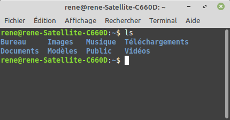

- Terminal :

ce terme désigne deux entités différentes :

ce terme désigne deux entités différentes :

1 - un périphérique physique appelé aussi console constitué d'un moniteur et d'un clavier, l'ensemble étant relié à un gros ordinateur central. C'était une configuration courante avant d'avènement de la micro-informatique et des ordinateurs personnels.

2 - une fenêtre qui permet d'entrer et d'exécuter des commandes.

Dans les systèmes Windows, cette fenêtre est appelée « Invite de commandes (cmd ou command prompt en anglais) » en confondant la fenêtre et l'interpréteur de commandes.

Dans les systèmes Linux, cette fenêtre est appelée « Terminal » (et plus rarement « console ») et permet de lancer des commandes de différents interpréteurs (sh, bash, csh, ksh...) mais aussi d'autres langages comme php, perl, python... Pour ouvrir un terminal, le plus simple est d'appuyer simultanément sur les touches Ctrl Alt T.

- Unicode :

au début de l'informatique, seuls quelques caractères étaient utilisés : les 26 lettres de notre alphabet en majuscules et minuscules (appelé alphabet latin), les 10 chiffres, quelques signes de ponctuation et des codes de contrôle (tabulation, saut de ligne, saut de page...). En tout 128 caractères étaient utilisés. C'est le code ASCII développé dans les années 1960 par les américains.

Avec ce code il n'est pas possible d'écrire correctement la plupart des langues comme le français qui utilise des caractères accentués. Ce code a donc été étendu pour atteindre 256 caractères. Les 128 caractères ajoutés étaient différents suivant les pays : par exemple les caractères accentués pour le français, les caractères des pays nordiques, les caractères grecs, etc.

Le même texte n'était pas lisible partout. Il fallait utiliser la bonne page de codes.

Avec le développement de l'informatique et surtout d'Internet, il était impératif d'avoir une normalisation de la représentation des caractères, de tous les caractères et il y en a des milliers avec les caractères grecs, cyrilliques, arabes, chinois... sans compter les symboles mathématiques et techniques.